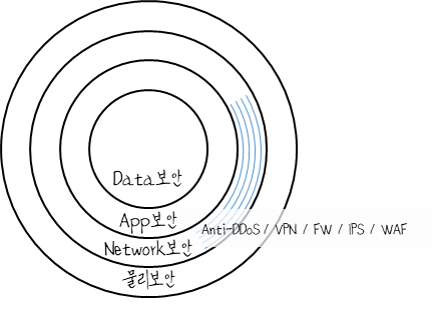

1. 애플리케이션 보안 설계 애플리케이션 보안에는 "인증/암호화/감사" 등이 포함됩니다. 특히, Cloud의 특성 상 애플리케이션이 노출되고 네트워크 억제가 어려워지므로, 애플리케이션 보안 수준이 높아져야 합니다. 리소스가 공유되기에, 사용자가 권한이 부여된 데이터에 접근할 수 있도록 통제되어야 하고, 웹-WAS-DB 등으로 분리하는 3-Tier 이상의 설계가 필요합니다. 이를 통해 데이터베이스의 노출을 최소화할 수 있습니다. 만약 전통적인 웹/WAS 서버를 구성하기 어려워 데이터에 바로 접근하는 상황이라면, 중계 서버를 구성하는 것이 좋습니다. 이는 주요 자원을 Private Network로 위치시키고, 경로를 최소화 하는 방법입니다. 중계 서버는 연결된 서비스와 터널링하여, 접속자가 클라우드 자원에 ..

![kt cloud [Tech blog]](https://tistory1.daumcdn.net/tistory/4226485/skinSetting/83f4e0a5e5ea4ddb9bfbc6b8153ab884)